Introduction du sujet

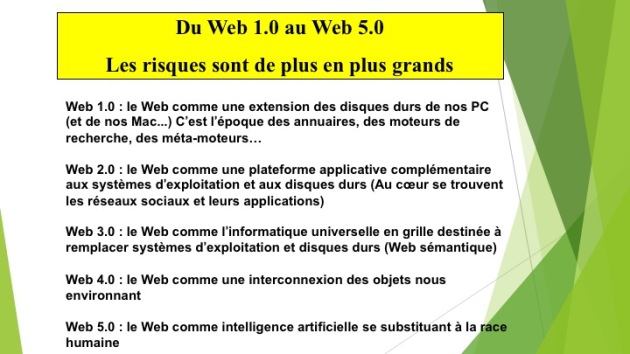

Du Web 1.0 au Web 5.0

L'éducation à la citoyenneté numérique

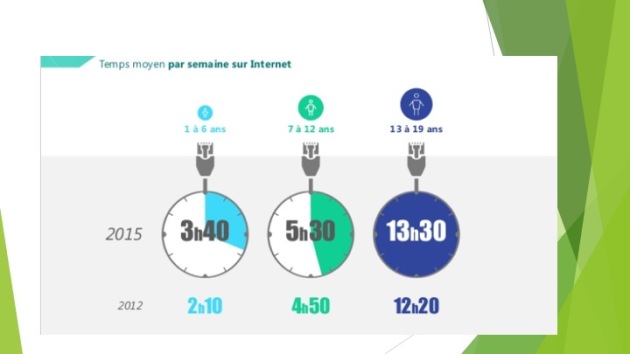

Présence des ado sur le Web

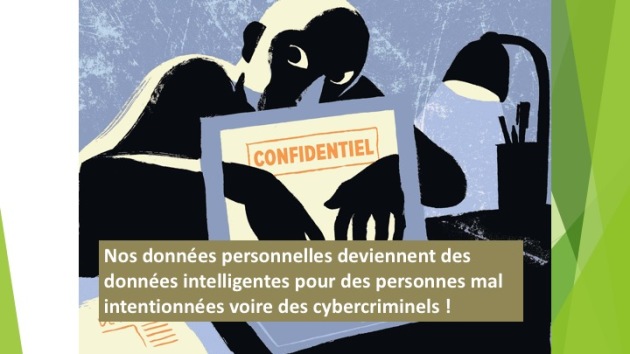

Des données qui alimentent des cyberdélinquants

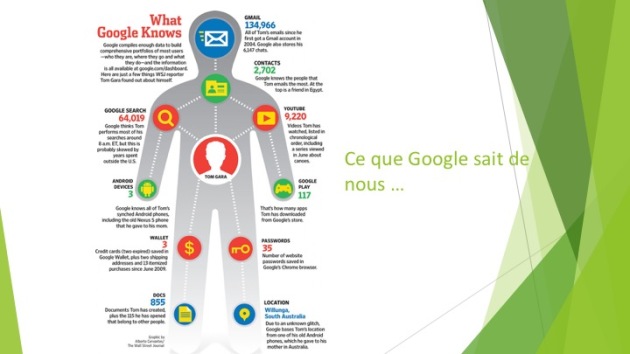

Ce que connaît Google

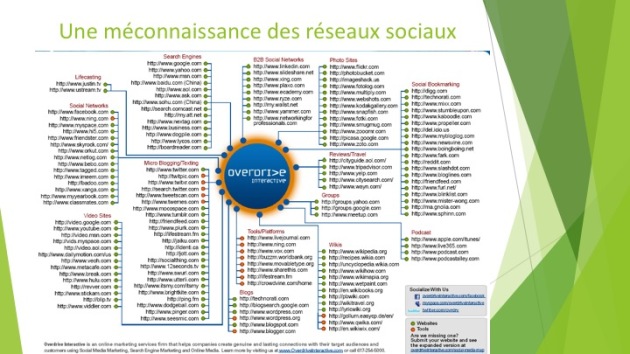

Une identité numérique interconnectée via les réseaux sociaux

Cartographie de l'identité numérique

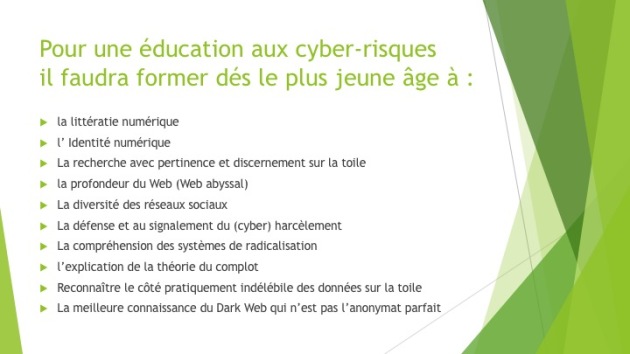

Pour une éducation aux cyber-risques

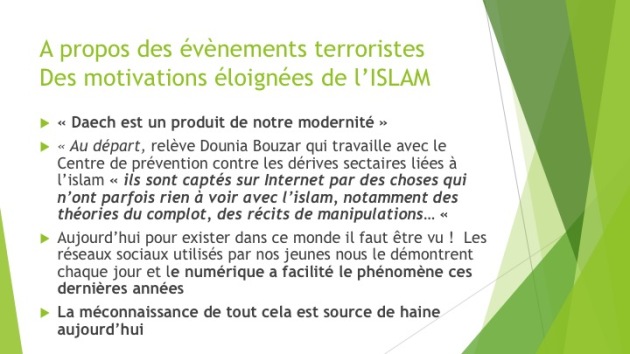

Risques de radicalisation

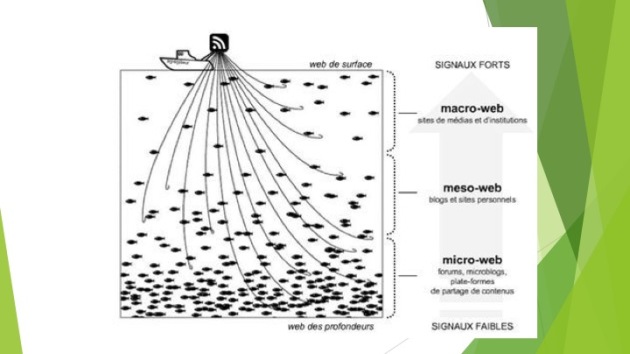

Les différents "Web"

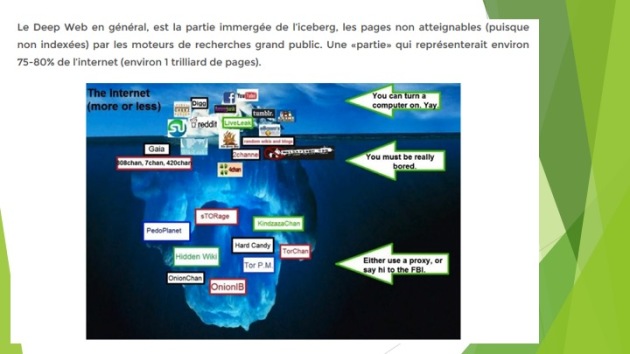

Les différents couches du Web jusqu'au Marianas Web

Outils pour visionner son identité numérique

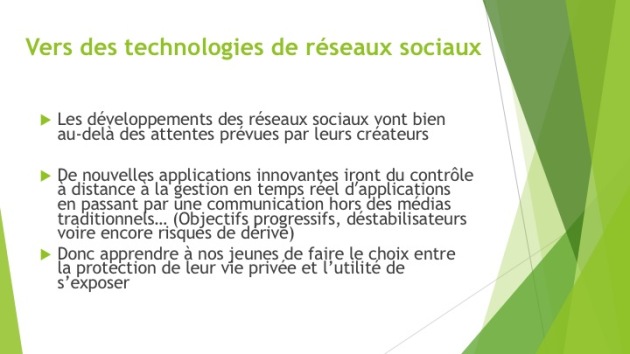

Vers des technologies de réseaux sociaux

L'anonymisation

Les enjeux, avenir des ''technologies des réseaux sociaux''

Pour une éducation à la cyber-sécurité et aux cyber-risques : quels outils ?

Le constat, le cadre légal et ressources pour approfondir

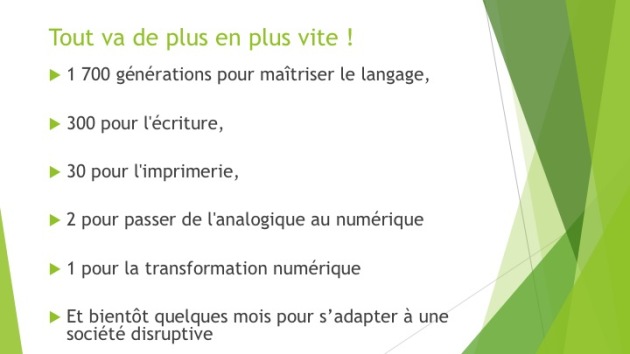

Introduction du sujet par M. Jean-Paul Pinte : faire de nos jeunes des ''curateurs'' pour leur donner à la capacité à mettre en place une ''veille pédagogique'' dans une société de plus en plus de ''disruption''.

Les risques sont de plus en plus en plus grand, notamment avec l'avènement du Web Sémantique dans la continuité de logiciel comme "ask.com'' qui faisait déjà cela il y a quelques années et qui aujourd'hui sont corrélés avec les Internet des objets.

Le Web 5.0 c'est la ''non-maîtrise" de son identité dans une société taggée.

Il faut pouvoir entrer dans le ''flux des pratiques des jeunes'' pour les comprendre , ils sont présents dans de multiples réseaux et ont l'impression qu'il n'y a pas de trace.

Par exemple dans le cadre d’enquête on pourrait suivre ce qu'il se passe dans ces réseaux là.

Les personnes sont liées à des algorithmes qui nous lient voir ouvrage Dominique Cardon ''à quoi rêvent les algorithmes ?".

La présence est de plus en plus importante, des personnes qui ne sont pas encore nées ont déjà une identité numérique !

Création d'algorithme à partir des # qui permettent de cartographier des personnes.

Certains jeunes sont capables d'utiliser un ensemble de technologies qui se nourrissent de ces données, allant désormais jusqu'aux drones

Exemple de la création d'une adresse gmail pour créer un compte facebook ensuite délaissée : cela permet de tracer toutes les ''amitiés" facebook.

Toutes les données sont enregistrées , voir Google History pour obtenir une transparence.

Attention aussi au changement d'adresse : exemple rencontré sur l'utilisation de "Dora l'exploratrice" en cadre scolaire.

Fermer un compte ne permet pas de nettoyer son identité : les données sont interconnectées.

Voir le ''prisme social'' de Brian Solis

Comment nos usages peuvent rester sur des outils de surveillance ?

Qu'est ce que l'identité numérique ?

Les traces laissées volontairement ou non

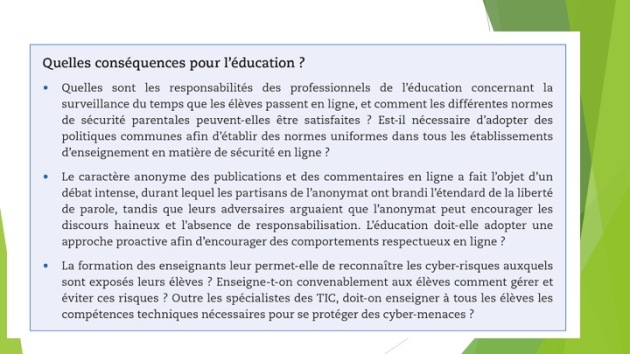

Quelles conséquences de cet environnement sur les pratiques éducatives ?

Pouvoir les emmener dans la profondeur du Web, compréhension des phénomènes de radicalisation...

Exemple montrer que le dark web n'est pas l'anonymat parfait, contrairement à ce que l'on pourrait croire..

A propos de la veille multilingue

Voir ''le web invisible, l'antre du cybercrime''

Il y a d'abord le Web commun, dit classique

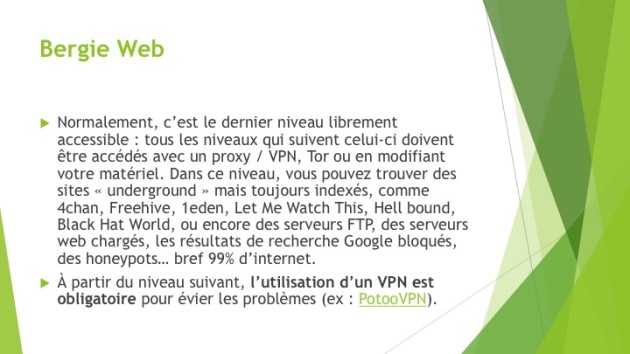

Il y ensuite le ''bergie Web''

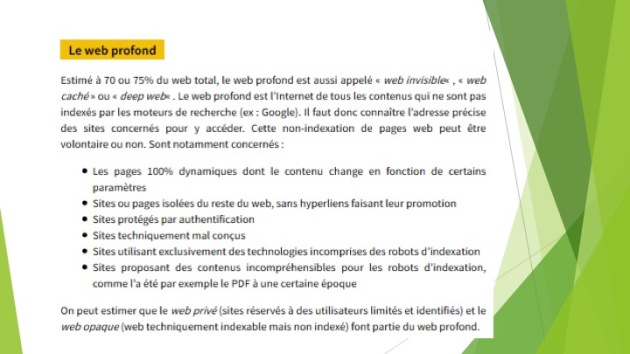

puis il y a le ''web profond''

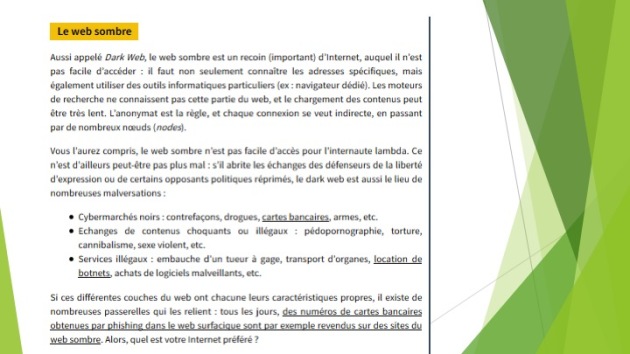

puis le "web sombre"

Le Marianas Web pour y rentrer, c'est la dernière étape illégale

Les différentes couches du meso-web au micro-web

Différents réseaux du deep-Web

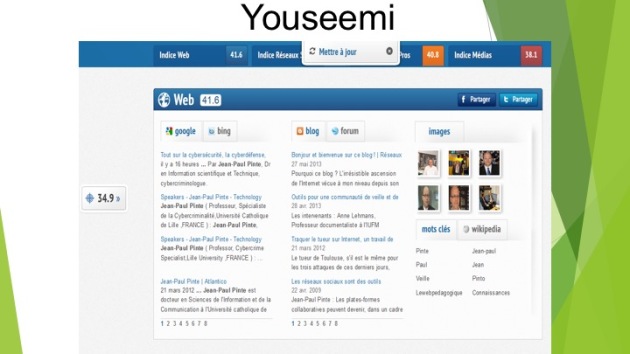

L'outil Youseeme qui donne votre cartographie et votre % sur les réseaux sociaux

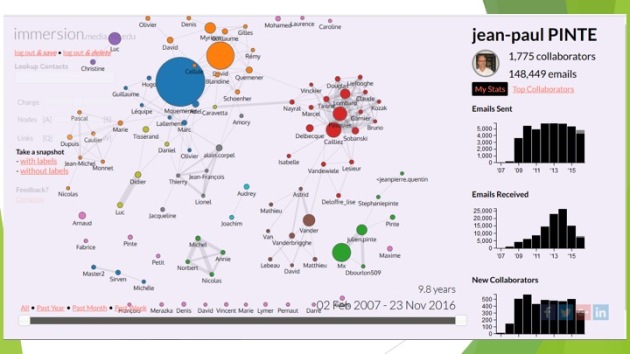

Cartographie avec immersion.com

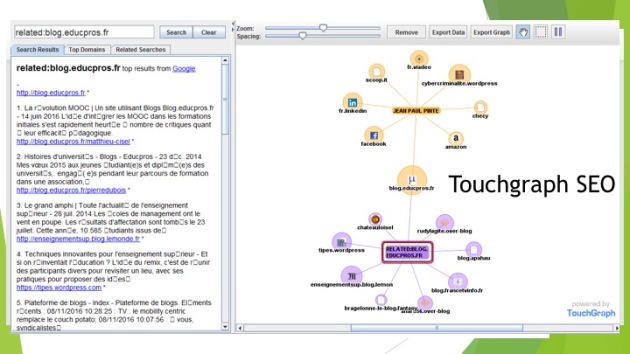

Touchgraph c'est la cartographie de Google

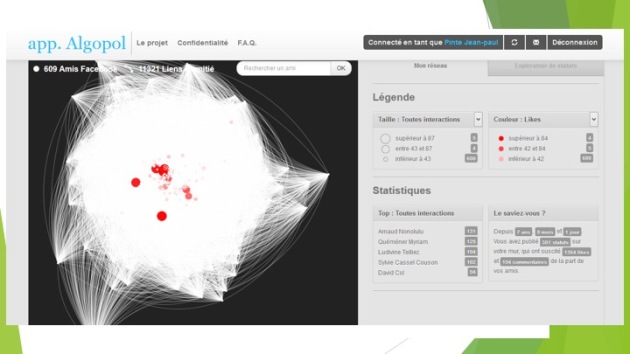

AppAlgolol

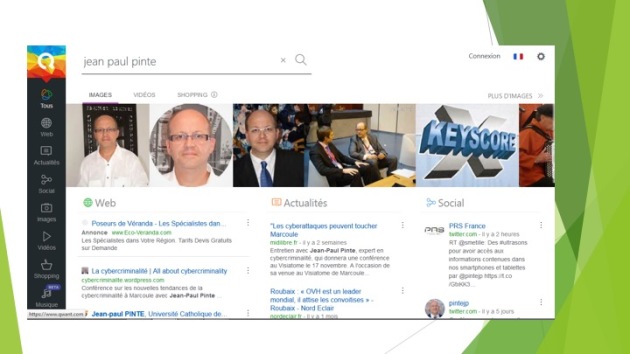

Qwant : une alternative à Google

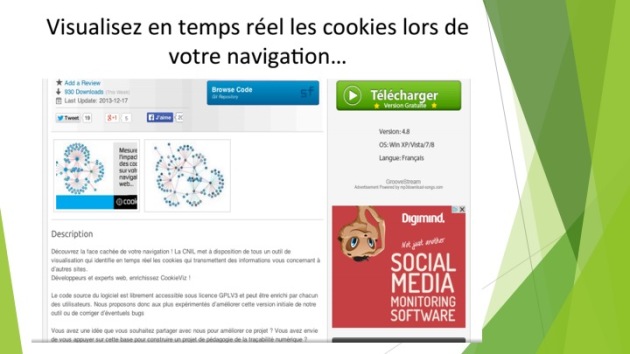

Le logiciel Cookiviz de la CNIL

Risque d'objectifs déstabilisateurs

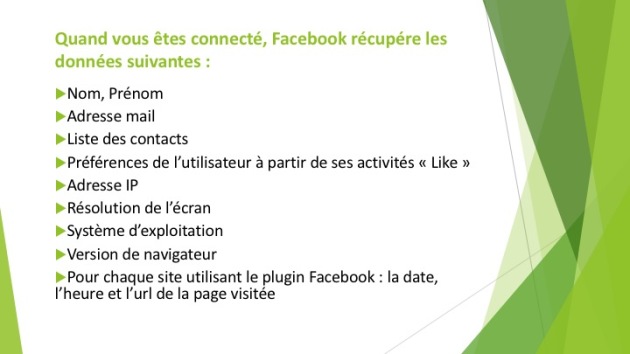

Possibilité de récupérer les données Facebook

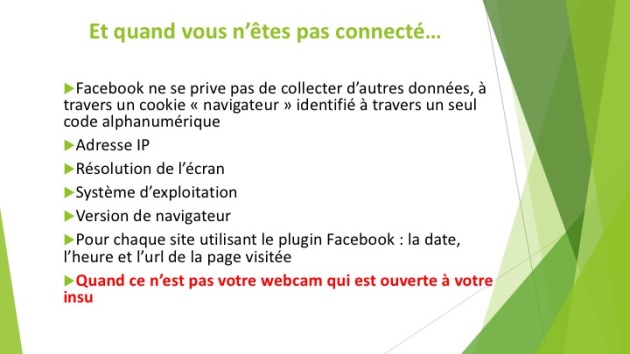

même hors connexion

La stréganographie, utilisée par exemple dans les attentats du 11 septembre ``

L'anonymisation : définition

Les enjeux

Quels enjeux ?

Les réseaux sociaux à venir : la Chine par exemple va développer son propre environnement

Evolution technologique

Evolution de l'identité numérique

Vers de nouvelles formes d'attaques dans les gares, vers les hôpitaux

Existence de "méthodes psychologiques'' pour obtenir ce que l'on veut

Typologies et étendue des risques

Commet éduquer nos jeunes ?

Liker c'est déjà harceler

EducNum : outils pédagogiques pour votre vie privée

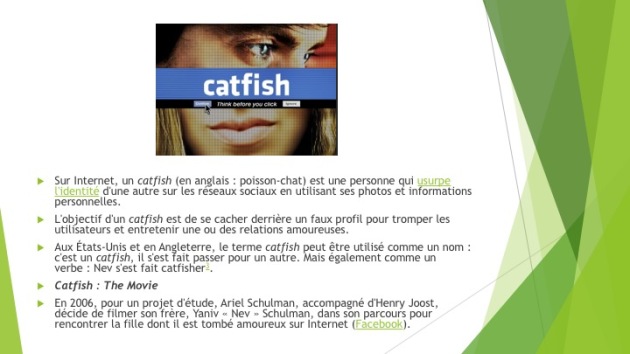

Catfish : je vais prendre une personne et usurper son identité

Numéro de télephone mis en place pour lutter contre le cyberharcèlement

Le constat

La chronologie de la lutte contre le cyberharcèlement

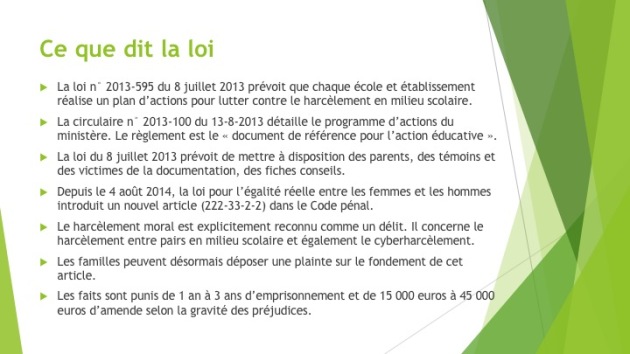

Le cadre légal

Les nouveaux usages du cyberharcèlement 1

Les nouveaux usages du cyberharcèlement 2

Les nouveaux usages du cyberharcèlement 3

Le cyberharcèlement vers les enseignants

Pour approfondir sur l'enseignement du cyberharcèlement